È stato appena scoperto un nuovo attacco destinato agli utenti Windows, è ancora in fase di diffusione ed è in grado di installare malware su PC perfettamente aggiornati. Per riuscirci, questa nuova minaccia sfrutta una vulnerabilità presente in tutte, o quasi, le versioni di Microsoft Word.

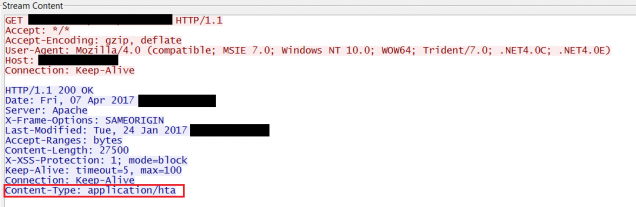

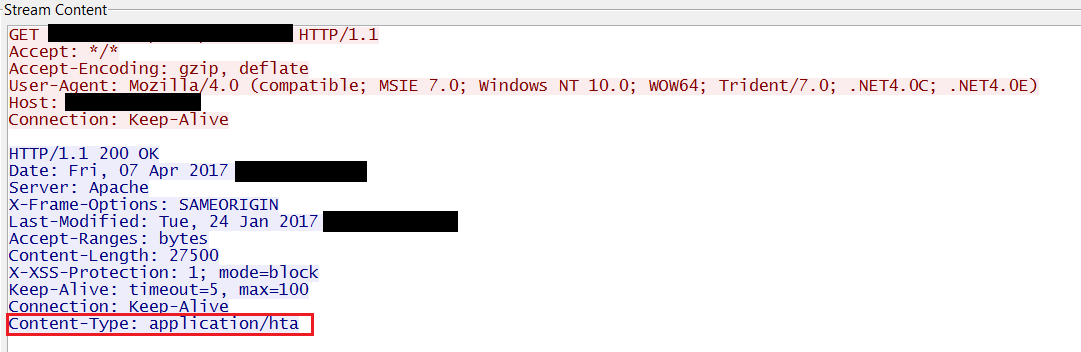

Il tutto si manifesta con una email con allegato un documento di Word. Una volta aperto il documento, il codice malevolo si connette con i server controllati dagli hacker, scarica un file in HTML mascherato da documento creato in formato Microsoft Rich Text Format ma che esegue un file .hta. Nel frattempo, il file .hta scarica ulteriori malware già noti. Si tratta di un attacco importante perché riesce a superare tutte le patch attuali, funzionando perfettamente anche su Windows 10, ovvero il sistema operativo Microsoft più sicuro creato sino ad ora.

Diversamente da altri attacchi simili divenuti famosi in passato, questo non richiede all’utente bersaglio di attivare le macro per installare codice malevolo. Inoltre, è stato pensato così bene che apre davvero un documento Word dall’aspetto normale, così da non insospettire e coprire l’attacco in corso. I primi a scoprire il virus sono stati i ricercatori di McAfee. La causa di questa vulnerabilità sembra essere una importante funzionalità di Office chiamata Windows Object Linking and Embedding (OLE).

I ricercatori della FireEye sostengono di aver avvisato Microsoft della vulnerabilità diverse settimane fa, hanno stretto un accordo per non rivelare pubblicamente il pericolo in attesa del rilascio di una patch. McAfee ha però rivelato l’attacco sul proprio blog e FireEye ha confermato i dettagli. Intanto si attende la patch di Microsoft nei prossimi giorni.

Come difendersi da questo genere di attacchi

Il modo migliore per difendersi da questi attacchi è tenervi sempre aggiornati sui nuovi pericoli, non aprire mai documenti inviati da mittenti che non conoscete e avere dubbi anche su quelli inviati da mittenti noti. L’attacco non sembra in grado di funzionare in caso di documento con Visualizzazione Protetta.